В связи с участившимися случаями взлома информационных систем Российских предприятий ООО «Акстел-Безопасность» разработало брошюру с описанием основных правил, позволяющих обеспечить приемлемый уровень безопасности Вашей компании.

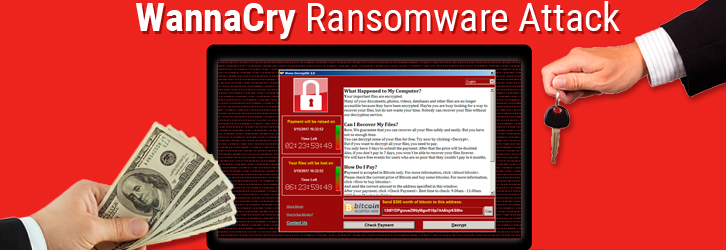

Как показала практика, даже с использованием угрозы для устаревшего протокола SMB v.1, v.2, можно остановить работу многих предприятий (в приложении №1 {"Документы" в самом конце статьи} описание и меры профилактики заражения шифровальщиком WannaCry).

С высокой вероятностью можно прогнозировать дальнейшую модификацию шифровальщика и новые волны массовых заражений на неподверженные предыдущим атакам элементы информационной инфраструктуры.

На данный момент основным методом поиска уязвимых предприятий для злоумышленников является автоматическое сканирование периметров сетей автоматизированными решениями поиска уязвимостей и широковещательные спам - рассылки с использованием социально технической инженерии. При сканировании обычно проверяется наличие типовых уязвимостей, и идут проверки на слабые и "стандартные" пароли.

Необходимые минимальные превентивные действия, противодействующие кибератаке "нулевого дня":

- Использование сложных паролей (внедрение парольной политики, использование систем, запрещающих использование словарных паролей);

- Установка последних обновлений на клиентские и серверные операционные системы, сетевое и коммутационное оборудование;

- Настройка правил локальных и сетевых межсетевых экранов для доступа к ним только по конкретным портам и с IP, с которых такой доступ необходим. Запрет прямой публикации в Интернете серверов и клиентских АРМ в обход межсетевых экранов. Для критичных систем выделение отдельных сетевых сегментов с максимально строгим контролем доступа.

- Проведение обучения сотрудников, связанное с противодействием социально-технической инженерии. Проведение проверки, имитирующей спам -рассылку с наличием заражённых файлов и ссылок;

- Использование сложных паролей или двухфакторной аутентификации для привилегированных пользователей. В случае использования сложных паролей, минимизировать использование учетных записей с максимальными привилегиями.

- Проведение доступными средствами сканирования внешнего и внутреннего периметра сети. Закрытие основных найденных уязвимостей.